La revista Rolling Stone ha nombrado a los genios del mañana

Inventores, empresarios y disruptores del orden establecido forman la lista que celebra los cincuenta años de la revista Rolling Stone. En esta edición especial llamada Future Issue, han seleccionado a 25 visionarios, revolucionarios, empresarios e innovadores que ya están cambiando (y tal vez salvando) el mundo en distintas disciplinas. Desde política, economía, ciencia, agricultura, medicina y por supuesto, tecnología.

El número lo encabeza Elon Musk con una portada donde es llamado “el arquitecto del mañana” y una amplia entrevista en donde habla de sus inicios en Tesla hasta sus relaciones amorosas.

Pero no es el único, ni el más importante. Si te estás preguntando cómo será el futuro, a continuación presentamos un resumen de las personalidades más destacadas de este número.

Simona Levi: la destructora de bancos

Fundadora de Xnet, un grupo de activistas dedicados a cazar a los responsables de conductas financieras corruptas.

Billy Parish: maximizando la energía solar

Este hombre de 36 años, es fundador de Mosaic una compañía que simplifica las instalaciones de energía solar a las masas, cargándoles el costo en un nuevo concepto llamado hipoteca solar.

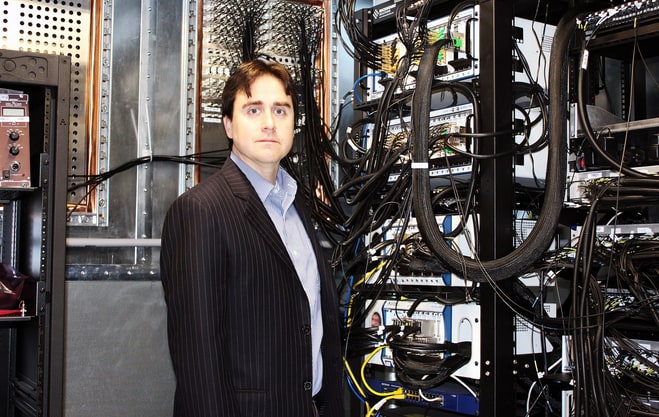

Kyle Vogt: en el camino del automóvil autónomo

El fundador de Cruise Automation se ha aliado con General Motors para crear algunos de los primeros autos autónomos para el público general, en todo el mundo. Ya ha creado 130 vehículos con una tecnología de ciencia ficción.

Chido Govera: agricultura para todos

Esta mujer huérfana con origen en Zimbabwe entrenó a decenas de niñas en el cultivo de hongos, un proceso que les dio alimento e ingresos, además de convertir desechos agrícolas en abono. Al día de hoy dirige la fundación Future Hope, una escuela que enseña agricultura sustentable.

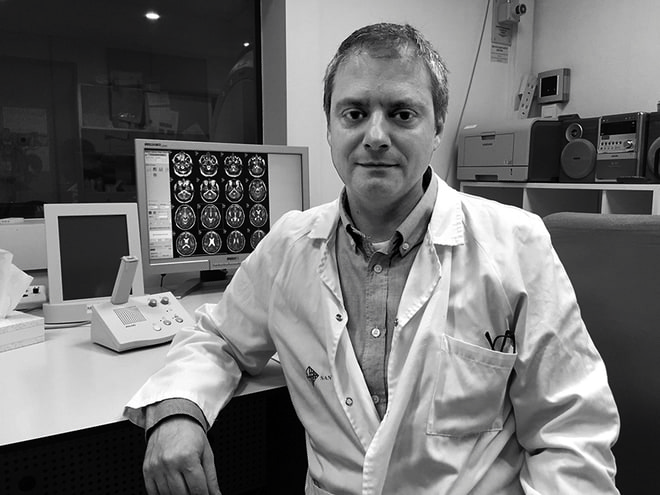

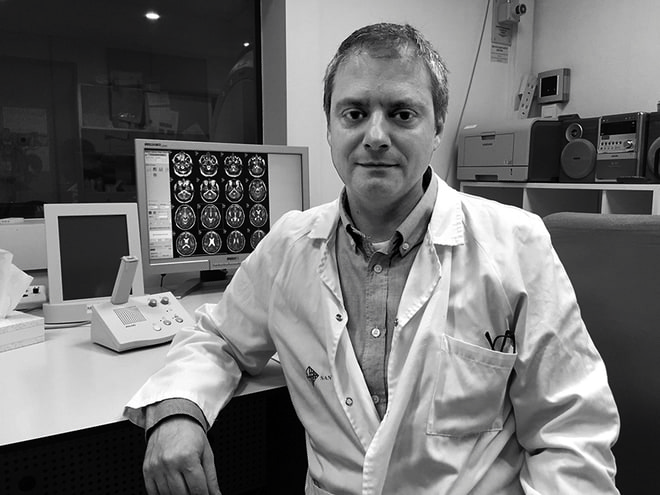

Jordi Riba: estudia el cerebro a través de drogas

De origen barcelonés, este científico se mantiene a la vanguardia científica explorando las aplicaciones médicas de las sustancia psicoactivas y sus efectos regenerativos en el cerebro.

Tristan Harris: el rebelde de Silicon Valley

Mientras que los dueños de las redes sociales, quieren que pases más tiempo en tus dispositivos digitales, este hombre está haciendo lo contrario educando a los usuarios y a las marcas por un uso más consciente.

Alex Steffen: creador de las ciudades de futuro

Este hombre quiere que las ciudades del futuro sean espacios urbanos transitables, impulsados con energía verde y con una población libre de autos que viven en casas ecológicas.

Daniel Gross: Inteligencia Artificial Diversa

Al mismo tiempo que desarrolla sistemas de inteligencia artificial, combate los monopolios de los grandes de la tecnología.

Andrea Dutton: la científica del calentamiento global

Científica de la Universidad de Florida, Andrea estudia las pistas del calentamiento global en el pasado de la civilización, para así comprender lo que sucedió en el pasado con proyección al futuro.

Opus 12: cómo librar al mundo del CO2

Los académicos Stanford Kendra, Nicholas Flanders y Etosha Cave han construido un reactor para atrapar el gas de efecto invernadero y convertirlo en compuestos a base de carbono para fabricar plásticos y combustibles líquidos.

David Kirtley: creador de una energía alternativa

Fundador de Helion, David Kirtley y su equipo están enfocados en desarrollar la más potente (y sustentable) fuente de energía de todas: la fusión.

David Benjamin: arquitectura orgánica con vida

The Living, la firma de este innovador construye edificios de materiales como tallos de maíz y mazorcas con sensores digitales, paredes móviles y otras formas de interactividad asistida por computadora.

KJ Erickson: una sociedad sin dinero

Simbi es el mercado en línea de esta innovadora, con 175 mil usuarios que ofrecen servicios como asesoramiento legal, clases de idiomas, etc. a cambio de créditos para negociar en el futuro, con el objetivo de ofrecer una economía suplementaria que elimina el dinero por completo.

Estos son sólo algunos de los genios que están cambiando el futuro. Si quieres conocer la lista completa puedes consultarla en el sitio oficial de Rolling Stone.